在网络配置中,ACL(访问控制列表)是控制设备访问权限的核心工具,能精准限制特定主机或网段的通信。今天就给大家带来锐捷模拟器的 ACL 配置实操,从拓扑搭建到验证效果一步到位,新手也能跟着做!

一、实验环境准备

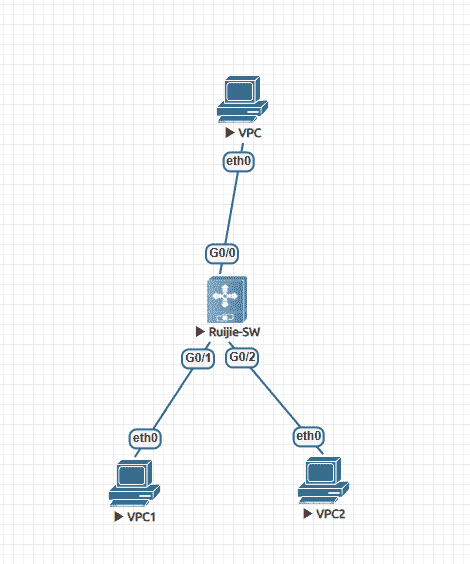

1. 拓扑结构

2.实验设备

- 核心设备:锐捷交换机(Ruijie-SW)

- 终端设备:3 台虚拟 PC(VPC、VPC1、VPC2)

3. IP 地址规划

为确保设备间网络互通基础,给 3 台 PC 配置以下静态 IP(子网掩码均为 255.255.255.0):

- VPC:192.168.1.1

- VPC1:192.168.2.1

- VPC2:192.168.3.1

二、ACL 配置步骤

本次我们配置标准 ACL,实现限制特定网段访问的需求,具体命令如下:

- 进入交换机全局配置模式

- 输入 ACL 配置命令:Access-list 1 192.168.1.0 0.0.0.255

- 说明:Access-list 1表示创建编号为 1 的标准 ACL(标准 ACL 编号范围 1-99);168.1.0 是目标网段;0.0.0.255 是子网掩码的反码,用于匹配整个 192.168.1.0/24 网段。

三、配置验证结果

配置完成后,我们通过 ping 命令测试设备间的连通性,结果如下:

1. 测试 VPC2 与 VPC 的连通性

在 VPC2 的命令行中输入:ping 192.168.1.1

返回结果:host (255.255.255.0) not reachable

说明:VPC2 无法 ping 通 VPC,ACL 限制生效,成功阻断了对 192.168.1.0 网段的访问。

发现pingPC不通,pingPC1就可以通了

2. 测试 VPC2 与 VPC1 的连通性

在 VPC2 的命令行中输入:ping 192.168.2.1

说明:VPC2 能正常 ping 通 VPC1,未被 ACL 限制的网段通信正常。

四、实验总结

- 本次通过简单的 ACL 配置,成功实现了 “阻断 192.168.1.0/24 网段访问,允许其他网段正常通信” 的需求,验证了标准 ACL 的访问控制功能。

- 标准 ACL 的核心逻辑是基于源 IP 地址进行匹配,配置时需注意 ACL 编号范围(1-99)和反码的正确使用。

- 锐捷模拟器的 ACL 配置流程简洁,适合新手入门练习,实际生产环境中可根据需求扩展为扩展 ACL(编号 100-199),实现更精细的端口级访问控制。

暂无评论

快来抢沙发吧~